NoSQL veri tabanı sistemleri arasında oldukça popüler olan MongoDB, klasik penetrasyon testi süreçlerinden biraz daha farklı yaklaşımları içermektedir. Özellikle MongoDB’yi kullanan web uygulamaları test edilirken standart yaklaşımlar yetersiz olacaktır. Bu konu üzerine daha önce hazırladığım MongoDB ve NoSQL Injection dökümanını okuyabilirsiniz.

Database Security

MySQL Veri Tabanı Güvenliği Checklist

Standart sızma testi süreçlerine bakıldığında Veri Tabanı Güvenliği maddesi ile karşılaşmak pek mümkün değildir. Özellikle Türkiye’de yapılan sızma testi hizmetlerinde bu durum daha da fazla yaşanmakta. Veri tabanını konfigürasyonu ve güvenlik testleri gerçekleştirilmemiş bir uygulamanın güvenli olması mümkün değildir.

Gene iş Türkiye’ye geldiğinde bu konu ile ilgili karşılaştığım en ciddi problem; veri tabanı sistemi güvenliğinin, güvenlik testi yapılan web uygulamasında bulunan zafiyetler üzerinden gerçekleştirildiğinin iddia edilmesidir. Örneğin sızma testi uzmanı hedef uygulama üzerinde SQL Injection zafiyeti tespit ettiği zaman veri tabanı üzerinde güvenlik testleri gerçekleştirmeye çalışmakta. Bu durumdaysa malesef hizmet kalitesi son derece düşük olmakta. Çünkü ilgili uygulamanın veri tabanı kullanıcısı yetkileri ile farklı kullanıcıların yetkileri aynı olmaya olabilir veya veri tabanı uygulaması konfigürasyonunda güvenlik ile ilgili çalışmalar yapılmamış olabilir.

Sonuç olarak; güvenlik testi hizmetlerinin içerisinde olması gereken Veri Tabanı Güvenliği Kontrolü önemlidir. Bu yazıda MySQL yazılımı için nelerin kontrol edilmesi gerektiğinden bahsedilecektir.

MongoDB ve NoSQL Injection Zafiyetleri

Merhaba

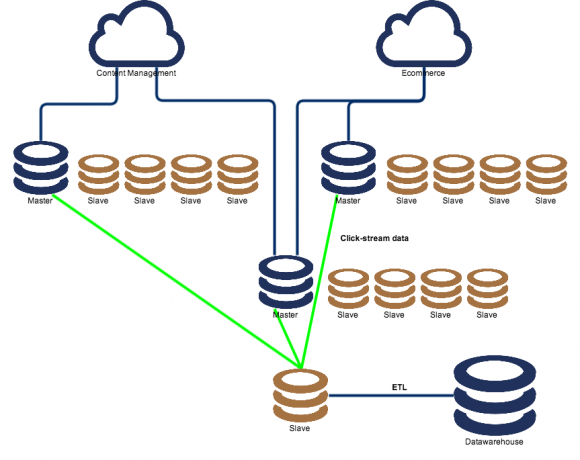

İlişkisel veri tabanı sistemlerine yapılan SQL Injection saldırılarının temeli query string oluşturulmasına dayanmaktadır. Bu durumda saldırı vektörü oluşturulmasında mantıklar, gelenekselleşmiş ilişkisel veri tabanı sistemleri mimarileri gölgesinde kalmaktadır.